- sales@smartpro.vn | tuvan@smartpro.vn

- (028) 39 333 376 | 0943 338 846

- Tiếng Việt | English

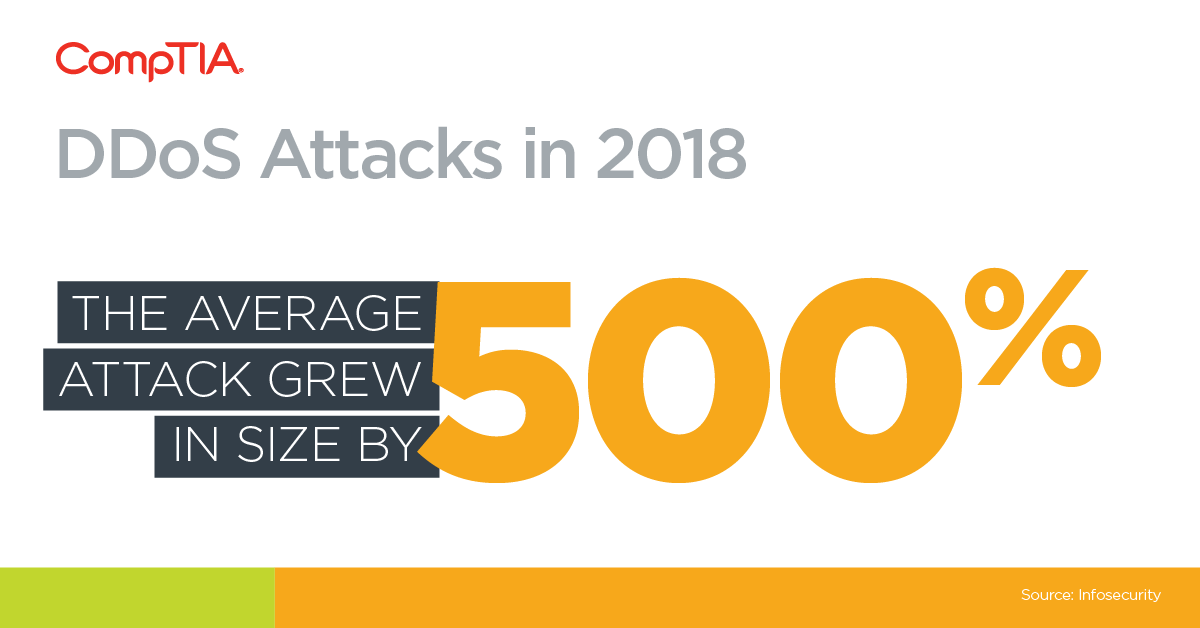

Ngành công nghệ thông tin đã chứng kiến sự gia tăng nhanh chóng của các cuộc tấn công Distributed Denial of Service (DDoS) trong vài năm qua. Cuộc tấn công mạng New Orleans vào tháng 12 năm 2019 là một ví dụ - Cuộc tấn công này kết hợp việc triển khai ransomware cổ điển với một cuộc tấn công DDoS. Xu hướng tấn công DDoS được dự đoán sẽ tiếp tục tăng.

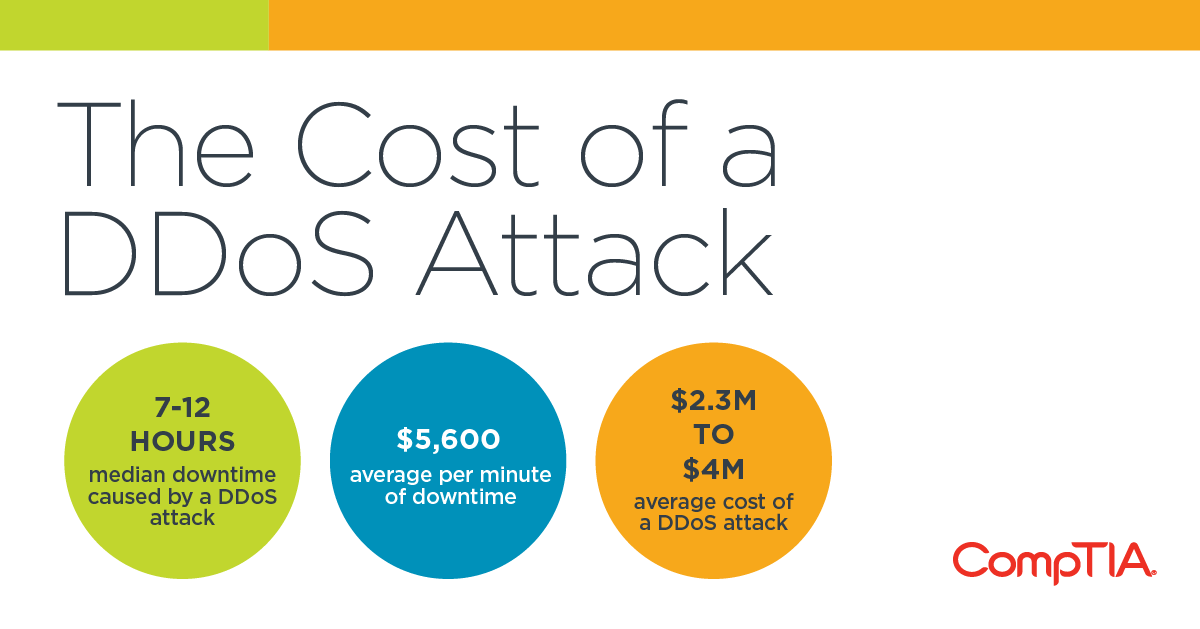

Các cuộc tấn công DDoS bắt nguồn từ sự xuất hiện của Internet. Theo báo cáo năm 2018 từ Tập đoàn Dữ liệu Quốc tế (IDG), thời gian ngừng hoạt động trung bình do tấn công DDoS gây ra là từ 7 đến 12 giờ. Sử dụng ước tính từ Gartner, chi phí mỗi phút thời gian ngừng hoạt động là $5.600, điều đó có nghĩa là chi phí trung bình của một cuộc tấn công DDoS nằm trong khoảng từ 2,3 triệu đô đến 4 triệu đô. Các khoản lỗ này phát sinh do hoạt động kinh doanh bị thua lỗ và không tính đến thời gian của nhân viên hoặc các chi phí liên quan khác.

Chiến tranh CNTT: Tấn công DDoS là gì?

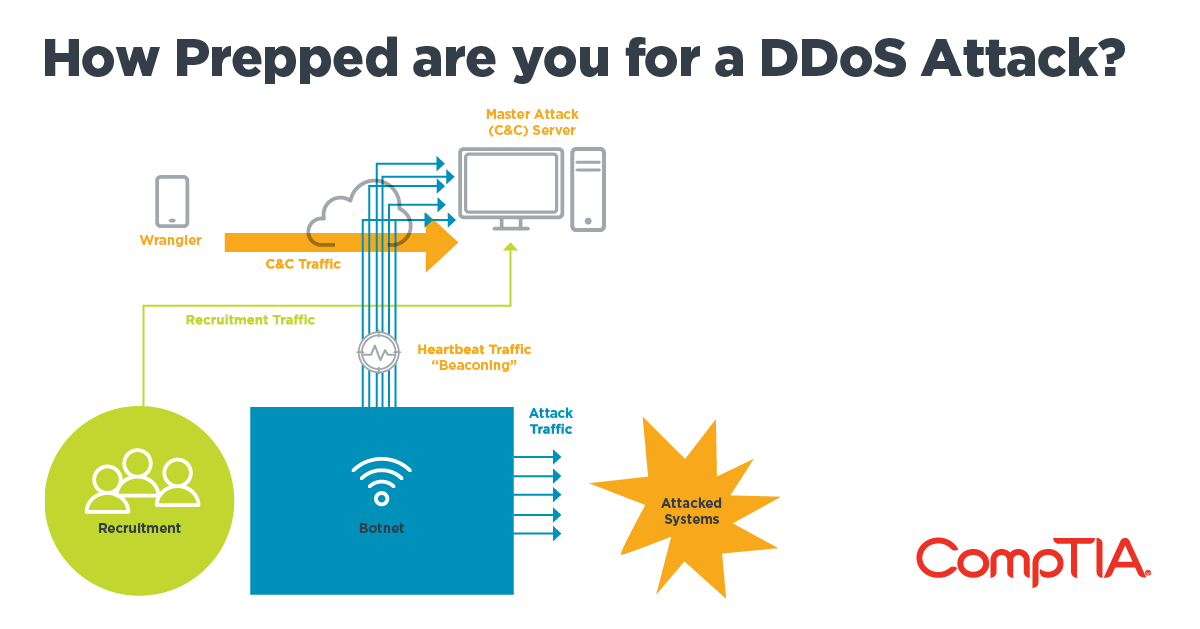

DDoS là viết tắt của Distributed Denial-of-service attack (tấn công từ chối dịch vụ phân tán). Các cuộc tấn công DDoS xảy ra khi các máy chủ và mạng bị quá tải với một lượng lưu lượng quá lớn. Mục đích là áp đảo trang web hoặc máy chủ với sớ lượng yêu cầu lớn khiến hệ thống không thể hoạt động được và ngừng hoạt động.

Botnet là một mạng lưới máy tính rộng lớn, thường được sử dụng để thực hiện các cuộc tấn công DDoS. Chúng thường bao gồm các máy tính bị xâm nhập (ví dụ: thiết bị Internet (IoT), máy chủ, máy trạm, bộ định tuyến, v.v.) được điều khiển bởi một máy chủ trung tâm.

Các cuộc tấn công DDoS cũng có thể bắt nguồn từ hàng chục nghìn máy tính nối mạng không bị xâm nhập. Thay vào đó, chúng bị định cấu hình sai hoặc đơn giản là bị lừa tham gia vào một mạng botnet, mặc dù hoạt động bình thường.

Tại sao bạn cần biết về các cuộc tấn công DDoS

Các cuộc tấn công DDoS ngày càng trở nên nan giải và các chuyên gia CNTT cần phải sẵn sàng.

Mặc dù tự động hóa, điều phối và AI hiện đã trở nên phổ biến, nhưng con người vẫn là người đưa ra quyết định cuối cùng về cách bảo vệ các công ty.

Chiến lược tấn công: 2 loại tấn công DDos

Các cuộc tấn công theo thể tích có thể kéo dài hoặc bùng phát:

Mặc dù diễn ra rất nhanh chóng, các cuộc tấn công bùng nổ vẫn có thể gây ra nhiều tổn thất. Với sự ra đời của các thiết bị dựa trên IoT và các thiết bị tính toán ngày càng mạnh mẽ, có thể tạo ra nhiều lưu lượng truy cập lớn hơn bao giờ hết. Kết quả là, những kẻ tấn công có thể tạo ra lượng truy cập cao hơn trong một khoảng thời gian rất ngắn. Cuộc tấn công này thường có lợi cho kẻ tấn công vì nó khó theo dõi hơn.

Điều này có thể liên quan đến việc sử dụng các thiết bị được kết nối IoT - chẳng hạn như màn hình trẻ em, điện thoại hoặc hubs- để gửi lưu lượng truy cập đến mục tiêu. Chiến lược này có thể dễ hiểu hơn khi bạn nghĩ về Borg, đồng hóa những người muốn chống lại ý muốn của họ để trở thành một phần của hệ thống lớn hơn của những kẻ tấn công.

Các cuộc tấn công Layer 7 cũng có thể vô hiệu hóa các ứng dụng web và đám mây quan trọng trên quy mô lớn. Ngày nay, nhiều công ty đang sử dụng microservices và các ứng dụng dựa trên container. Các cuộc tấn công DDoS layer 7 cũng ngày càng phổ biến đối với các tài nguyên dựa trên đám mây; chỉ cần di chuyển sang nhà cung cấp dịch vụ đám mây sẽ không giải quyết được vấn đề. Khi thế giới chuyển sang containers, Kubernetes và nhiều dịch vụ dựa trên đám mây hơn, dự kiến rằng các phương pháp tấn công DDoS sẽ tự nhiên di chuyển đến và khai thác các yếu tố này.

Tham khảo thêm chi tiết các nội dung liên quan đến DDos tại đây.

Kỹ năng và công cụ chuyên nghiệp CNTT để quản lý DDoS

Là một chuyên gia CNTT, bạn có thể trang bị các kiến thức và kỹ năng để chuẩn bị sẵn sàng cho một cuộc tấn công DDoS. Kiểm tra các kỹ năng và công cụ sau đây có thể giúp bạn quản lý thành công sự cố.

Nhà tuyển dụng sẽ muốn biết rằng bạn có những kỹ năng cần thiết để chống lại cuộc tấn công DDoS. Thêm những kỹ năng này vào bộ công cụ của bạn sẽ giúp chứng minh khả năng ngăn chặn các cuộc tấn công của bạn.

Các tiêu chuẩn và thực hành được giảng dạy trong ngành CNTT cũng sẽ giúp bạn và tổ chức của bạn ứng phó với các cuộc tấn công DDoS. Một cách để có được mức độ kiến thức phù hợp là tìm hiểu các tiêu chuẩn và phương pháp hay nhất được đề cập trong các chứng chỉ CNTT có trong Lộ trình bảo mật không gian mạng CompTIA.

Tham khảo Lịch khai giảng quý 2

Tham khảo các chương trình của CompTIA tại đây.

Tham khảo thêm thông tin về DDos tại đây.

Nguồn: CompTIA blogs

11/11/2025

11/11/2025

08/11/2025

08/11/2025

Array ( )